【図表】

出典: https://eset-info.canon-its.jp/malware_info/special/detail/220525.html

【概要】

- ESETの研究者は、CERT-UA(ウクライナのコンピューター緊急対応チーム)と共同でウクライナのエネルギー企業に対する攻撃を分析した。

- 破壊的な活動は2022年4月8日に予定されていたが、攻撃の痕跡(アーティファクト)から、少なくとも2週間前には攻撃が計画されていたことが判明。

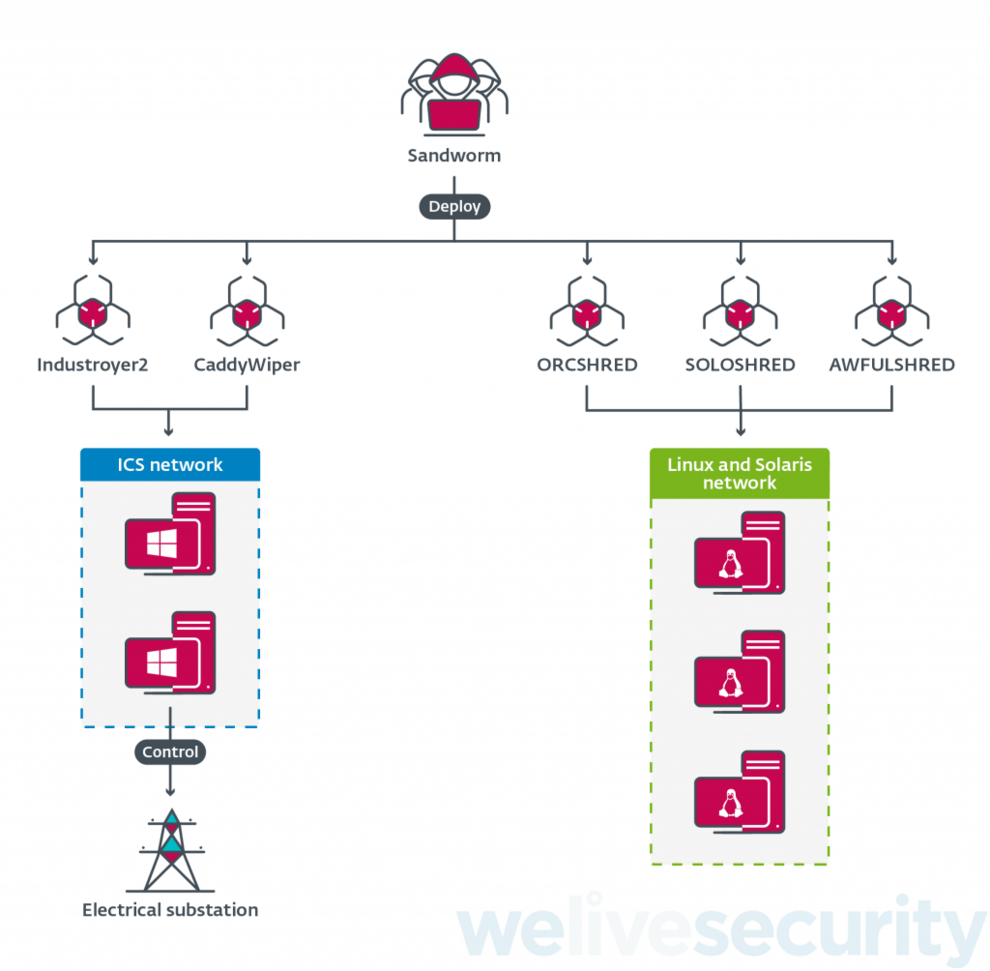

- 攻撃には、産業用制御システム(ICS: Industrial Control System) を攻撃する能力を保有するマルウェアと、ディスクを完全に消去するワイパー型マルウェアが使用された。ワイパー型マルウェアは、Windows、Linux、Solarisオペレーティングシステムにそれぞれ対応している。

- この攻撃者は2016年にウクライナで大規模停電を引き起こしたマルウェアであるIndustroyerの新バージョンを使用したことを、ESETは確信している。

- 新しい攻撃を実行したのはAPTグループであるSandwormであることを、ESETは確信している。

【ブログ】

◆ウクライナに大規模停電を発生させたマルウェア「Industroyer」の新バージョンを確認 (キヤノンマーケティングジャパン, 2022/05/25)

https://eset-info.canon-its.jp/malware_info/special/detail/220525.html

【関連まとめ記事】

◆Industroyer2 (まとめ)

https://war-log.hatenablog.com/entry/Industroyer2